Cómo adecuar la seguridad a los entornos hospitalarios

Si la seguridad de los datos es importante en cualquier entorno, cuando hablamos de sanidad y entornos hospitalarios subimos aún más de nivel. Sin embargo, garantizar la seguridad de la información y agilizar la autenticación de los usuarios se puede convertir en un verdadero quebradero de cabeza cuando la vida de un paciente también está en juego.

Durante el webinar que ByTIC llevó a cabo en colaboración con Imprivata se pusieron sobre la mesa muchos de los retos que acompañan la gestión de la seguridad en entornos hospitalarios, pero también ciertas fortalezas de las que también pueden aprender el resto de las administraciones públicas.

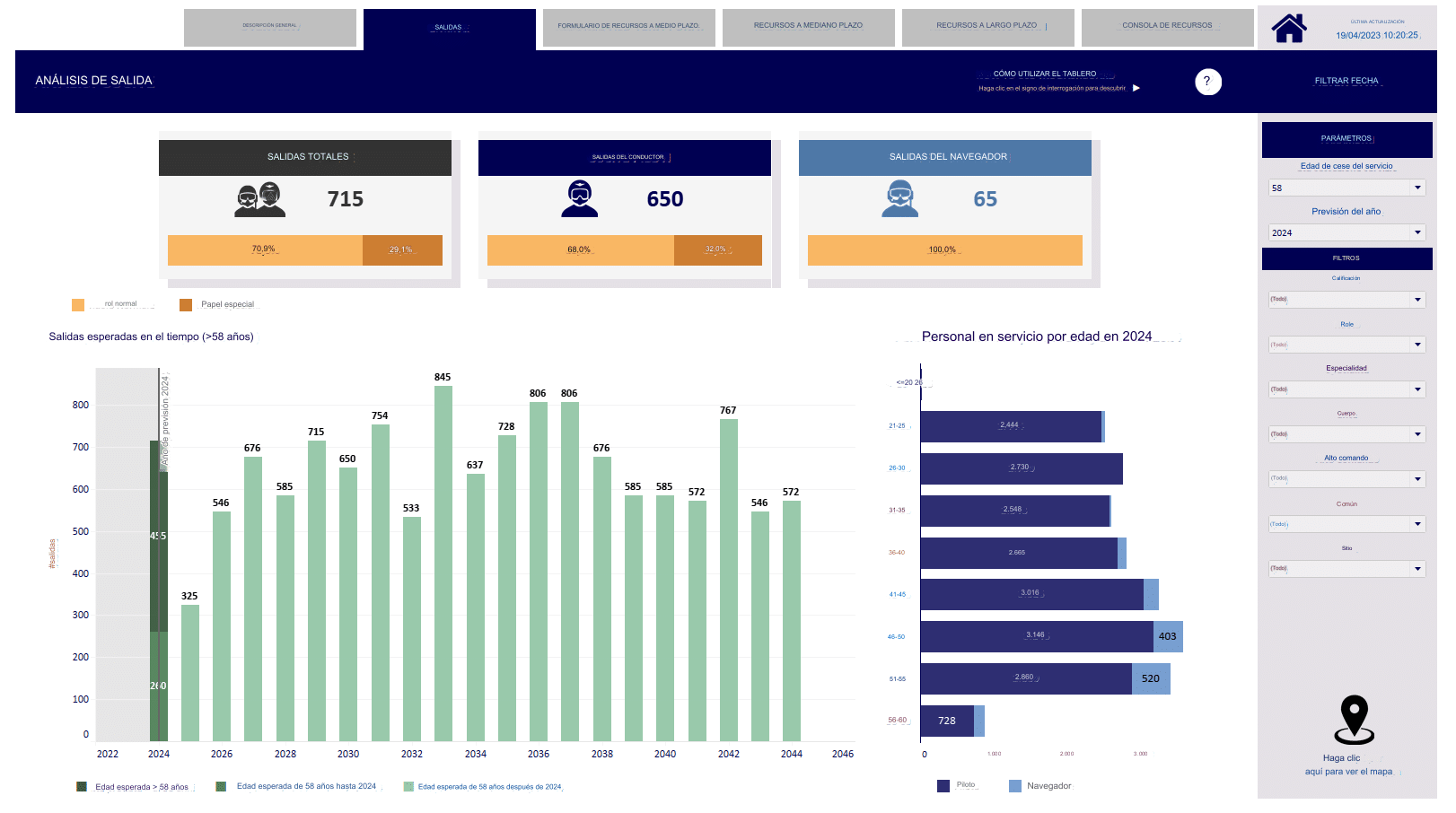

Para contextualizar el entorno en el que nos movemos, Carlos Canitrot, director de consultoría de Adjudicaciones Tic, puso sobre la mesa algunos datos. “España ocupa el quinto lugar entre los países europeos con mejores servicios digitales, muy por encima de la media europea y es pionera en nuevos servicios”, exponía, añadiendo que el refuerzo del ámbito sanitario está llegando de la mano del desarrollo de servicios digitales e inteligentes, en los que se debe asegurar que la información sea compatible. Además, se busca promover la analítica de datos.

En cuanto a la inversión en seguridad, está se centra, sobre todo, en servicios con casi un 53%, seguido de software (38%) y el hardware (con algo más de 20%).

Un gran reto

El reciente ataque al Hospital Clinic de Barcelona estuvo muy presente durante el encuentro, visto sobre todo como una “oportunidad de que la ciberseguridad esté en la escala de prioridades que le corresponde y donde debería estar hace años”, en palabras de Mariano Gutiérrez Coello, CIO en Consorci Sanitari de l`Alt Penedés i Garraf, un consorcio sanitario público que gestiona tres hospitales y varios centros de atención primaria que también se ha tenido que enfrentar a algunos incidentes. “Hace años lanzamos una estrategia de ciberseguridad” en la comunidad autónoma. “Es un sistema de gestión complejo que lidera la administración”, explicaba este responsable para quien los incidentes “nos ayudan a acelerar esta estrategia para ponernos al día este nivel de protección”.

Si la seguridad de los datos es importante en cualquier entorno, cuando hablamos de sanidad y entornos hospitalarios subimos aún más de nivel

Para Ignacio Pérez, CISO de Aragonesa Servicios Telemáticos (el medio del gobierno de Aragón para la gestión de la infraestructura TIC y responsable de la gestión de 24 centros de salud y una docena de hospitales), en toda estrategia de seguridad hay dos activos fundamentales: los servicios y la información, a los que hay que proteger y darles resiliencia. Según su opinión, cuando sucede un incidente de seguridad “se achaca a la falta de medidas de la entidad, cuando en realidad son las víctimas”. Aunque no elude la responsabilidad de tener “medidas razonables, en riesgo y de economía y de tiempo para garantizar la seguridad”, detallaba que, al ser una administración pública, “debemos ser pulcros con el dinero” lo que a veces puede ser un hándicap.

Además, abría el melón de que “a diferencia de otros modelos basados en datos, los servicios de salud tienen características específicas, con sus propios protocolos, y cada vez más conectados y eso nos hace más vulnerables”.

Víctor Piñeiro es el Customer Support Engineer de Imprivata, una empresa de seguridad que se está implantando en España pero que cuenta con una larga trayectoria en mercados como el de Estados Unidos, Reino Unido o Países Bajos, en los que entre el 80 y el 90 % de los hospitales confían en sus soluciones para el control de acceso y gestión de identidades. “Imprivata proporciona un acceso muy rápido, estamos muy centrados en sanidad. Está integrado en dispositivos médicos y móviles. Aterrizamos con partners como Microsoft o Evolutio y con integradores”, detallaba.

Adrián Prieto es el Cyber Security Consultant & Data Analyst de Evolutio, uno de esto partners, quien explicaba que su empresa se dedica a implementar la seguridad realizando unas hojas de ruta y propuestas de preventa con todas las soluciones de seguridad que ofrecen.

Estrategia por capas

A la hora de abordar la seguridad en estos entornos sanitarios, Ignacio Pérez explicaba que la estrategia que se sigue es la seguridad por capas. “No hay una única medida salvadora. La seguridad es un proceso, te tienes que adaptar, haciendo inteligencia de amenazas y previendo que algún día todo esto va a fallar”, exponía. Según su visión, el reto es reducir el tiempo de exposición con la dificultad de que cualquier dispositivo conectado es vulnerable, por lo que “hay que prepararse para cuando te tumben todo».

Para el CIO en Consorci Sanitari de l`Alt Penedés i Garraf, hay que integrar la seguridad en la cadena de valor desde la misma contratación. “Eso lo estamos mejorando y sensibilizando a la organización, sobre todo capas altas, de la seguridad, asumiendo que nos puede pasar y cómo nos vamos a recuperar, planteándonos cuál es nuestra capacidad de resiliencia”.

Mariano Gutiérrez coincidía en que la seguridad es una tarea continua. “Hace años la ciberseguridad no estaba en el ADN de los hospitales” y, sin embargo, ahora se asume que es un proceso más de mejora continua. “El marco de referencia hace unos años no era tan evidente como ahora. El esquema nacional de seguridad nos aplica y nos sirve como modelo de gobernanza para segregar funciones y responsabilidades”, exponía, añadiendo que la figura del CISO en un hospital no existía hace poco tiempo.

El CISO de Aragonesa Servicios Telemáticos reconocía abiertamente que, en el caso del incidente del Clinic, él se sorprendió por la capacidad de respuesta de la entidad. “Muchas empresas pondrían la mano en el fuego por tener una recuperación de días como tuvo el Hospital, y más con un modelo de gestión tan complicado”, subrayaba.

Víctor Piñeiro reconocía que cada vez hay que poner más capas en seguridad pero que, para el personal sanitario, que es vocacional, “somos una medida que estamos en el medio de su labor” por lo que el reto es implementar seguridad, pero facilitando la labor y trabajo del personal sanitario. “Se les piden contraseñas complejas pero el personal no está en una estación de trabajo constante. Están en movilidad y cada vez que se mueve tiene que identificarse de nuevo. Estas capas extra de seguridad pueden ser un impedimento”, resaltaba. Por eso, propone implementar flujos de trabajo de identificación rápida, como cuando se pasa del pago en efectivo con cambio a tocar con tarjeta y con PIN si es necesario. “Las soluciones de seguridad deben permitir que puedas acceder a lo que necesitas de forma rápida, con gestión automática de roles y que no haya errores en los permisos y que se respeten”, exponía.

Adecuar medidas

En este sentido, Ignacio Pérez remarcaba que el personal sanitario sea muy vocacional. “Les han seleccionado por sus conocimientos en salud, no en destrezas TIC, lo que es una dificultad adicional para implementar medidas de seguridad”, señala, para sentenciar que “el modelo de negocio te condiciona”.

El CISO de Aragonesa Servicios Telemáticos reconocía que, al implantar medidas, algunos profesionales, como los del 061, le planteaban las dificultades que podría acarrear cumplir con estas medidas ante una urgencia. “Si estás en un servicio en medio de una ambulancia, no puedes introducir una contraseña larga y robusta con un doble factor de autenticación porque la vida de tu paciente puede estar en riesgo”, ponía como ejemplo. Por eso, en su opinión, hay que poner medidas de seguridad adecuadas al contexto en el que te mueves. “Si tienes recursos económicos lo haces con medidas avanzadas y, si no, con imaginación”.

Además, tanto este experto como Mariano Gutiérrez abordaban el problema del legacy y del equipamiento puramente medico. “Hay elementos que no se pueden asegurar. Un TAC tiene un ciclo de vida mucho más largo que un dispositivo electrónico y que no lo puedes actualizar como si fuera un PC de sobremesa porque cuesta una cantidad ingente de dinero. La administración puede tener dinero para el TAC pero no para su mantenimiento”, exponía Pérez, para quien la clave está, en estas situaciones, en segmentar y romper en elementos muy pequeños. “En un hospital es muy complejo de seguir esta política”, sentencia, entre otras cosas porque, según su experiencia “te conectan una máquina a un segmento de red que no debería porque estaba ahí el enchufe”.

El CIO en Consorci Sanitari de l`Alt Penedés i Garraf corroboraba estas dificultades que se resuelven con medidas compensatorias como backup, segmentar y aislar. Sin embargo, estas operaciones tampoco son sencillas porque estas máquinas suelen estar siempre en uso y el marco normativo y sus respectivas auditorias también son muy importantes.

Por último, en el webinar quedó claro que la vuelta a los procesos en boli y papel, como ocurrió en el Clinic, deben estar en los planes de recuperación. “Un plan de continuidad de negocio tiene que contemplar volver a papel y no llevarse las manos a la cabeza por eso. Al 112 le das un teléfono analógico., un boli y un papel y sabe hacer su trabajo para que un paciente no se muera. Ante un problema TIC, teniendo toda la importancia que tiene, los sanitarios tienen sus procedimientos impresos y saben trabajar. Y eso es razonable”, sentenciaba Pérez.

Como subrayaba Mariano Gutiérrez, en Sanidad “no podemos no dar asistencia. Tenemos eso previsto, sobre todo para la atención urgente. Con las direcciones de negocio y asistenciales nos responsabilizamos y trabajamos para que, si esto pasa, estar preparados”.